wireshark

直接在响应头中看到管理的password

基础破解

ZIP直接爆破 四位数字

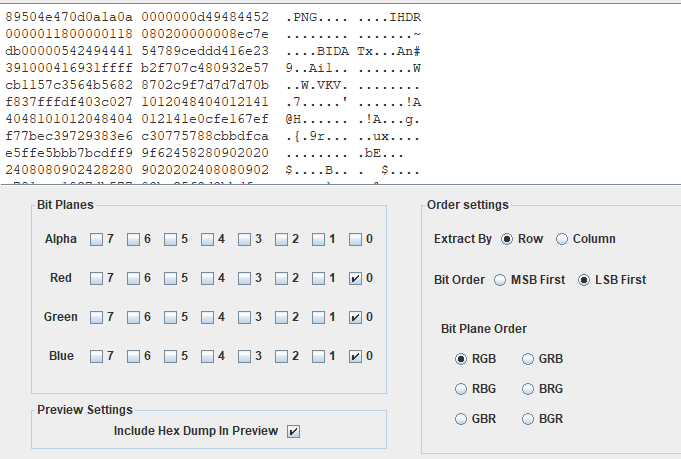

文件中的秘密

打开看见是一个 jpg文件

直接010

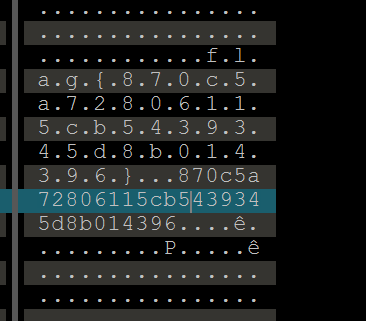

LSB

这个真的是难到我了

不会

设置成这个就好了

zip伪加密

直接 改 00 00

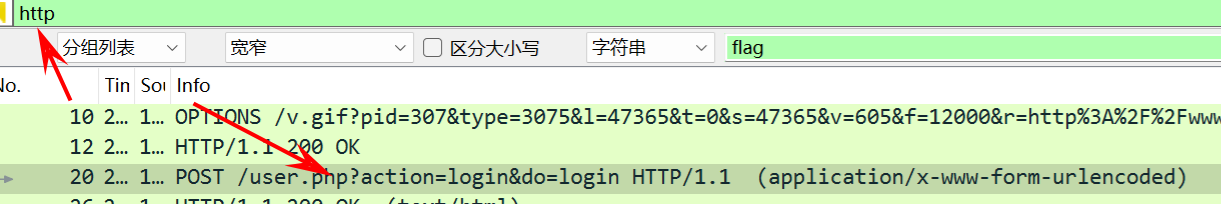

被嗅探的流量

上传了一个flag.jpg 我们可以看到一个返回包

直接可以看到flag

flag

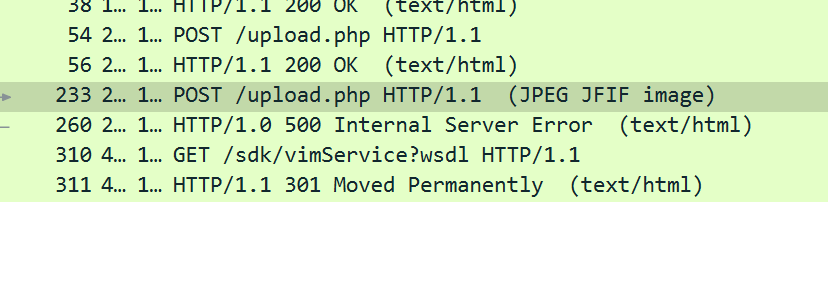

被劫持的神秘礼物

过滤 http 包 跟踪第一个流

可以在 cookie 看到 用户和密码

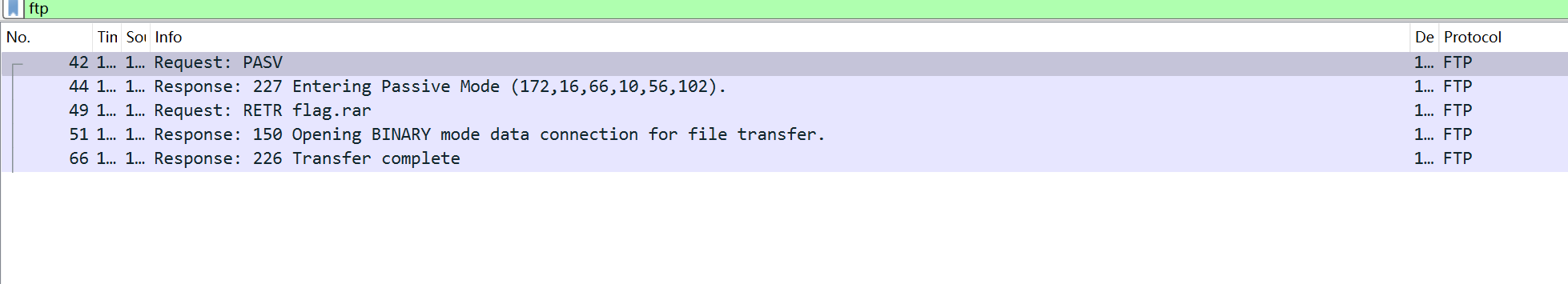

被偷走的文件

过滤 ftp 包 直接直接看到flag.rar 直接分离包

foremost -dd .pacp

看到rar文件直接爆破 四位数字